Bezpieczeństwo sieci jest absolutnym must have właściwie w każdym przedsiębiorstwie. Prawidłowe zabezpieczenie sieci oznacza przecież właściwą ochronę danych wrażliwych zarówno z punktu widzenia samej firmy (np. dane finansowe), jak i jej pracowników oraz kontrahentów (dane osobowe). W związku z tym, należy koniecznie podjąć odpowiednie kroki, aby bezpieczeństwo sieci oraz aplikacji stosowanych przez daną firmę cechował nienaganny poziom.

Cyberataki stały się codziennością. To co jeszcze kilka lat temu wydawało się nam wyłącznie fikcją znaną z filmów akcji, dziś nikogo już nie dziwi. Codziennie słyszymy o kolejnym ataku, wycieku danych czy nawet całkowitym paraliżu przedsiębiorstwa. Widzimy, że celem ataków są zarówno giganci tacy jak Maersk czy British Airway, jak również drobne firmy i jednostki Państwowe takie jak np. Urząd Gminy Lututów, Politechnika Warszawska czy KNF.

2020

Każdy twórca produktu webowego lub aplikacji, na którym przetwarza się dane osobowe, zobowiązany jest do zabezpieczenia ich poprzez wdrożenie RODO. W związku z tym aplikacja powinna zawierać kilka funkcjonalności, podnoszących ochronę przekazanych przez użytkowników danych. W jaki sposób designer produktu może zapewnić bezpieczeństwo informacji zgodnie z obowiązującymi zasadami RODO?

Android to obecnie najpopularniejszy system operacyjny na urządzenia mobilne. W roku 2020 doczekał się już 11-tej wersji, którą można wypróbować na coraz większej liczbie urządzeń. Jednocześnie Google wprowadził nowe cechy systemu, mające na celu zwiększenie jego bezpieczeństwa dla użytkowników. Jakie to zabezpieczenia i jak wpływają na ochronę?

Porozmawiajmy o aplikacji ZOOM... Platforma, która w ostatnim czasie stała się bardzo popularna, wzbudziła zainteresowanie nie tylko użytkowników, ale także hakerów. W nowym artykule na naszym blogu piszemy o podatnościach aplikacji ZOOM. Co o tym myślisz?

Skończ raz na zawsze z teoretycznym mówieniem o bezpieczeństwie firmy czy systemów IT i przekształć to w realne działania! Nieupoważnione naruszenie aplikacji webowej i wyciek danych przysparza wielu problemów, jednak można tego wszystkiego łatwo uniknąć. Sprawdź 5 sposobów na to, aby ochronić aplikację przed atakiem hakerskim.

2019

Październik to miesiąc wielu nowych wyzwań z zakresu cyberbezpieczeństwa oraz ciekawych realizacji dla klientów. Niespodziewanie zdarzyło się coś jeszcze - zostaliśmy wyróżnieni przez Clutch.co i nasza marka Lemlock trafiła do zestawienia najlepszych dostawców usług IT w Niemczech. Sprawdź, dlaczego zespół Lemlock zasłużył na tę nagrodę.

Prowadząc organizację, która bazuje na wykorzystaniu systemów IT czy innych aplikacji, należy zawsze uwzględniać kwestie bezpieczeństwa oraz ochrony danych osobowych. Jedno zaniedbanie może wywołać szereg negatywnych skutków, a nawet doprowadzić do upadku firmy. Dowiedz się, czy i Twój biznes może być na celowniku hakerów oraz, jak zapewnić bezpieczeństwo swojej firmie oraz jej zasobom.

Hakerzy stale szukają luk w systemach, aby dokonać dewastującego ataku. Przeczytaj o zapewnianiu ciągłego bezpieczeństwa aplikacji i zgodności z RODO, aby mieć pewność, że Twoja firma jest bezpieczna.

Sprawdź dwa podstawowe typy audytów RODO: dla firmy i aplikacji. Są to dwie uzupełniające się i konieczne weryfikacje, które warto wprowadzić w swoim biznesie.

Czy planujesz stworzyć aplikację? Dowiedz się, jak powinien wyglądać proces rozwoju aplikacji zgodnie z wytycznymi RODO z bardziej pragmatycznego punktu widzenia.

2018

WannaCry, Petya, afera z Kaspersky, wyciek danych z Cloudbleed, działalność grupy Shadow Brokers - to tylko niektóre cyberafer 2017 roku. W związku z tym, coraz częściej kluczowym pytaniem w kontekście bezpieczeństwa zasobów cyfrowych przedsiębiorstwa nie jest to, czy dojdzie do ataku, ale kiedy to się stanie i na ile firma jest przygotowana?

Bezpieczeństwo informacji krytycznych przedsiębiorstwa to kwestia odpowiednich procedur i dokumentów, ale przede wszystkim zabezpieczenia zasobów pod względem technologicznym. Jak wyglądały ostatnie cyberataki i jak można się przed nimi zabezpieczyć?

Rok 2017 obfitował w spektakularne, międzynarodowe cyberataki. Poza tymi najgłośniejszymi, wzrosła również ilość mniejszych, wymierzonych w konkretny cel ataków. Postęp technologii umożliwia cyberprzestępcom dostęp do kluczowych zasobów firmy. Na co powinniśmy zwrócić uwagę w 2018 roku?

Branża e-commerce ze względu na specyfikę stosowanych strategii marketingowych jest szczególnie wrażliwa na zmiany w zakresie regulacji prawnych. Przepisy związane z RODO (Rozporządzenie o Ochronie Danych Osobowych) sprawią, że e-biznes będzie musiał dostosować się do nowych norm prawnych.

RODO zacznie obowiązywać wkrótce!

W związku ze zbliżającym się terminem obowiązywania RODO, przedsiębiorcy powinni zweryfikować, czy mechanizmy do tej pory stosowane do pozyskiwania i przetwarzania danych są zgodne z nową regulacją. Jakie niezbędne zmiany należy w związku z tym przeprowadzić?

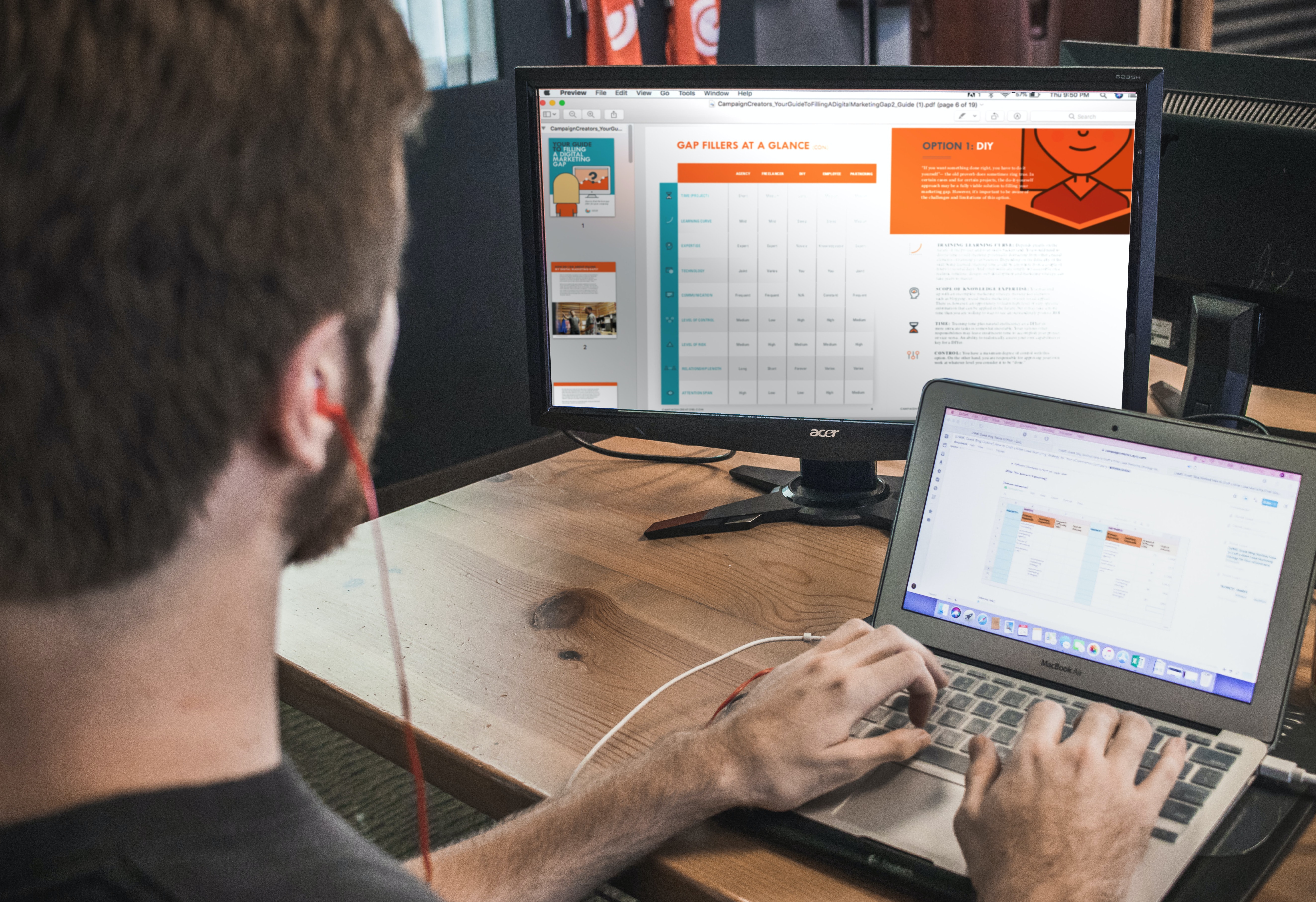

Coraz częściej mówi się o współzawodnictwie pomiędzy CMO (ang. Chief Marketing Officer) a CIO (ang. Chief Information Officer). Czy ta rywalizacja jest wskazana, gdy równomiernie wzrasta znaczenie zarówno CMO, jak i CIO? Jak doprowadzić do efektu synergii we współpracy tych dwóch stanowisk?

2017

Początki marketingu na świecie wiązały się z dużą beztroską, jeżeli chodzi o ochronę posiadanych danych. W momencie zbierania informacji demograficznych o odbiorcach, określania wskaźników zwrotu z inwestycji czy badania zachowań konsumenckich lub reakcji użytkowników nie gwarantowano odpowiedniego poziomu bezpieczeństwa, przez co były narażone na kradzież/utratę.

Do czego może posłużyć Big Data?

Obszary takie jak handel, przemysł, administracja, nauka czy służba zdrowia bardzo mocno zmieniły się pod wpływem powstania zjawiska Big Data. Taki samo znaczący wpływ ma Big Data na marketing, którego przedstawiciele za pomocą dostępnych danych potrafią efektywniej prowadzić działania w konsumenckiej.

Geneza RODO

Ludzie nie zdają sobie sprawy jak cenne są ich dane osobowe. Dopiero w momencie ich użycia przez niepowołane osoby/organizacje uświadamiają sobie, że warto było zadbać o ich odpowiednie bezpieczeństwo. Co w przypadku, gdy - mimo dbania o wysoki poziom ochrony - dane personalne zostaną nielegalnie przechwycone i wykorzystane? Pojawiają się liczne pytania, jak do tego doszło, kto za to odpowiada i jakie będą negatywne skutki powstałej sytuacji? Jaką rolę w tym wszystkim odgrywa wprowadzenie RODO?

"Czy RODO mnie dotyczy?" - częste pytanie wśród przedsiębiorców.

W ostatnim czasie zrobiło się głośno wokół nowych,przepisów o ochronie danych - Rozporządzenia o Ochronie Danych Osobowych - RODO (z angielskiego General Data Protection Regulation - GDPR). Dlaczego głośno? Ponieważ jak się okazuje, wielu przedsiębiorców nie zdaje sobie sprawy, że wspomniane Rozporządzenie zacznie obowiązywać od 25 maja 2018 roku i że w związku z nim muszą zaplanować, a następnie wprowadzić zmiany w zarządzaniu danymi osobowymi. Nawiązując do badania przeprowadzonego przez DMA w 2016 roku na pytanie, w jakim stopniu badane firmy są przygotowane na nieuchronne zmiany, 46% z nich wyraziło pełną gotowość, 24% stwierdziło, że są po części gotowe, natomiast 30% uznało, że są zupełnie nieprzygotowane.

RODO - podstawowe informacje

Wiemy już, że obowiązujące od maja 2018 roku Rozporządzenie ustanawia nowy wymiar ochrony danych osobowych i wprowadza zmiany w definiowaniu wrażliwych danych. Wspomniane informacje odgrywają kluczową rolę dla podmiotów gospodarczych przetwarzających je w przestrzeni. Czy istnieją zatem jakieś dodatkowe poufne materiały, które mogłyby zaważyć na prawidłowym funkcjonowaniu organizacji, a które nie podlegają Ogólnemu Rozporządzeniu o Ochronie Danych Osobowych- RODO (z języka angielskiego General Data Protection Regulation - GDPR)? Tak, a co ważniejsze, gdy zostaną zaniedbane w takim samym stopniu mogą spowodować (często nieodwracalne) szkody, zanik przewagi konkurencyjnej czy utratę wypracowanej pozycji na rynku.

Powstanie nowy urząd

12 września Ministerstwo Cyfryzacji opublikowało projekt nowej ustawy o ochronie danych osobowych. Ustawa ma doprecyzować rozwiązania zawarte w unijnym Rozporządzeniu 2016/679, które wejdzie w życie 25 maja 2018 r. Jakie przewiduje on zmiany dla NGO?

Czy jesteśmy świadomi sieciowych zagrożeń?

Ludzie nie zdają sobie sprawy jak cenne są ich dane osobowe. Dopiero w momencie ich użycia przez niepowołane osoby/organizacje uświadamiają sobie, że warto było zadbać o ich odpowiednie bezpieczeństwo. Co w przypadku, gdy - mimo dbania o wysoki poziom ochrony - dane personalne zostaną nielegalnie przechwycone i wykorzystane? Pojawiają się liczne pytania, jak do tego doszło, kto za to odpowiada i jakie będą negatywne skutki powstałej sytuacji?

Zarządzanie danymi według RODO

Pozyskiwanie, zarządzanie, przeformowywanie i składowanie danych powinno opierać się na decyzjach, w których uwzględnia się wystąpienie ewentualnego ryzyka. Ryzyko to może być związane ze złymi warunkami przetwarzania informacji, nieodpowiednim usunięciem, utratą, kradzieżą, niekontrolowaną modyfikacją, nieuprawnionym udostępnieniem czy niedostosowanym przechowywaniem.

RODO a dane osobowe

W świetle Rozporządzenia o Ochronie Danych Osobowych - RODO (z angielskiego General Data Protection Regulation - GDPR) wiele firm może zadawać sobie pytanie, czy również ich bazy danych podlegają regulacjom. Szczególnie niejasny wydaje się przypadek, w którym firma nie dysponuje informacjami bezpośrednio pozwalającymi zidentyfikować konkretną osobę fizyczną, jak imię i nazwisko, ale posiada ich zamiennik, np. pseudonim albo jedynie sam adres IP, z którego dokonywane jest połączenie sieciowe. Czy również w takim wypadku istnieje konieczność zabezpieczenia danych? Które dane pod ochroną RODO mają szczególne znaczenie?

RODO podstawowe informacje

Na mocy Rozporządzenia Parlamentu Europejskiego i Rady (UE) z dnia 27 kwietnia 2016 r. powołane do życia zostało Ogólne Rozporządzenie o Ochronie Danych - RODO (z angielskiego General Data Protection Regulation - GDPR). Ten unijny akt prawny zawiera przepisy dotyczące ochrony osób fizycznych w związku z przetwarzaniem danych osobowych oraz swobodnego przepływu tych informacji.

Co to jest RODO ?

Odległa wizja projektu reformy ochrony danych osobowych w Unii Europejskiej staje się faktem. Zapoczątkowane w 2012 r. przez UE prace nad wprowadzeniem jednolitych przepisów niedługo zaczną obowiązywać. Co tak naprawdę oznacza reforma ? Czym jest GDPR, RODO i jakie zmiany oznacza?

Niniejszym wyrażam zgodę na przetwarzanie moich danych osobowych przez Administratora Danych Osobowych (dalej: „ADO”) – Sagiton Sp. z o.o. ul. Fabryczna 19, 53-609 Wrocław, w zakresie: imię i nazwisko, adres email lub telefon, w celach sprzedaży produktów i usług Sagiton Sp. z o.o. oraz w celu przesłania do mnie informacji zwrotnej i nawiązania ze mną kontaktu przez Sagiton Sp. z o.o.

Jednocześnie przyjmuję do wiadomości, że: w każdej chwili mogę zażądać usunięcia moich danych osobowych z bazy ADO Sagiton Sp. z o.o., poprzez wysłanie na adres poczty elektronicznej [email protected]. lub na piśmie, na adres Sagiton Sp. z o.o., ul. Fabryczna 19, 53-609 Wrocław, oświadczenia zawierającego stosowne żądanie co skutkować będzie usunięciem moich danych osobowych z bazy danych ADO Sagiton Sp. z o.o.; mam prawo dostępu do treści swoich danych; podanie moich danych jest dobrowolne, aczkolwiek odmowa ich podania jest równoznaczna z nieotrzymywaniem informacji dotyczących sprzedaży produktów i usług Sagiton Sp. z o.o., a także z nieotrzymaniem informacji zwrotnej i nawiązaniem ze mną kontaktu przez Sagiton Sp. z o.o.

Zgodnie z art. 13 ust. 1 ogólnego rozporządzenia o ochronie danych osobowych z dnia 27 kwietnia 2016r., (RODO), informujemy, iż administratorem Pana/Pani danych osobowych jest Sagiton Sp. z o.o. z siedzibą przy ul. Fabrycznej 19, 53-609 Wrocław, e-mail: [email protected].

Pana/Pani dane osobowe przetwarzane będą w zakresie imię i nazwisko, adres email i/lub numer telefonu w celu odpowiedzi na Pana/Pani zapytanie/prośbę o kontakt i wystosowanie informacji zwrotnej– na podstawie art. 6 ust. 1 lit a RODO tj. zgody na przetwarzanie danych osobowych.

Administrator danych informuje, że Pana/Pani dane osobowe nie będą udostępniane podmiotom trzecim.

Pana/Pani dane nie będą przekazywane poza Europejski Obszar Gospodarczy lub do organizacji międzynarodowych.

Pana/Pani dane osobowe będą przetwarzane do wycofania przez Pana/Panią zgody na przetwarzanie danych a także w przypadku ustania celów przetwarzania tych danych.

Ma Pan/Pani prawo dostępu do swoich danych osobowych, ich sprostowania, usunięcia, ograniczenia przetwarzania, prawo do przenoszenia oraz prawo do wniesienia sprzeciwu.

W przypadku wyrażenia zgody ma Pan/Pani prawo wycofania zgody w dowolnym momencie. Skorzystanie z prawa do wycofania zgody nie ma wpływu na przetwarzanie, które miało miejsce do momentu wycofania zgody.

Przysługuje Panu/Pani prawo do wniesienia skargi do organu nadzorczego tj. Prezesa Urzędu Ochrony Danych Osobowych, ul. Stawki 2, 00-193 Warszawa.

Podanie przez Pana/Panią danych osobowych jest warunkiem nawiązania z Panem/Panią kontaktu przez Sagiton Sp. z o.o. z siedziba przy ul. Fabrycznej 19, 53-609 Wrocław. W przypadku niepodania danych osobowych, Sagiton Sp. z o.o., nie będzie w stanie nawiązać z Panem/Panią kontaktu.

Administrator Danych Sagiton Sp. z o.o. informuje, iż nie będzie wykorzystywał Pana/Pani danych osobowych do zautomatyzowanego podejmowania decyzji, które opiera się wyłącznie na zautomatyzowanym przetwarzaniu, w tym profilowaniu, i wywołuje wobec Pana/Pani skutki prawne lub w podobny sposób istotnie na Pana/Panią wpływa.

Pozostańmy w kontakcie: